Nuestra tecnología

Somos transparentes con respecto a nuestra infraestructura y arquitectura

Visión general

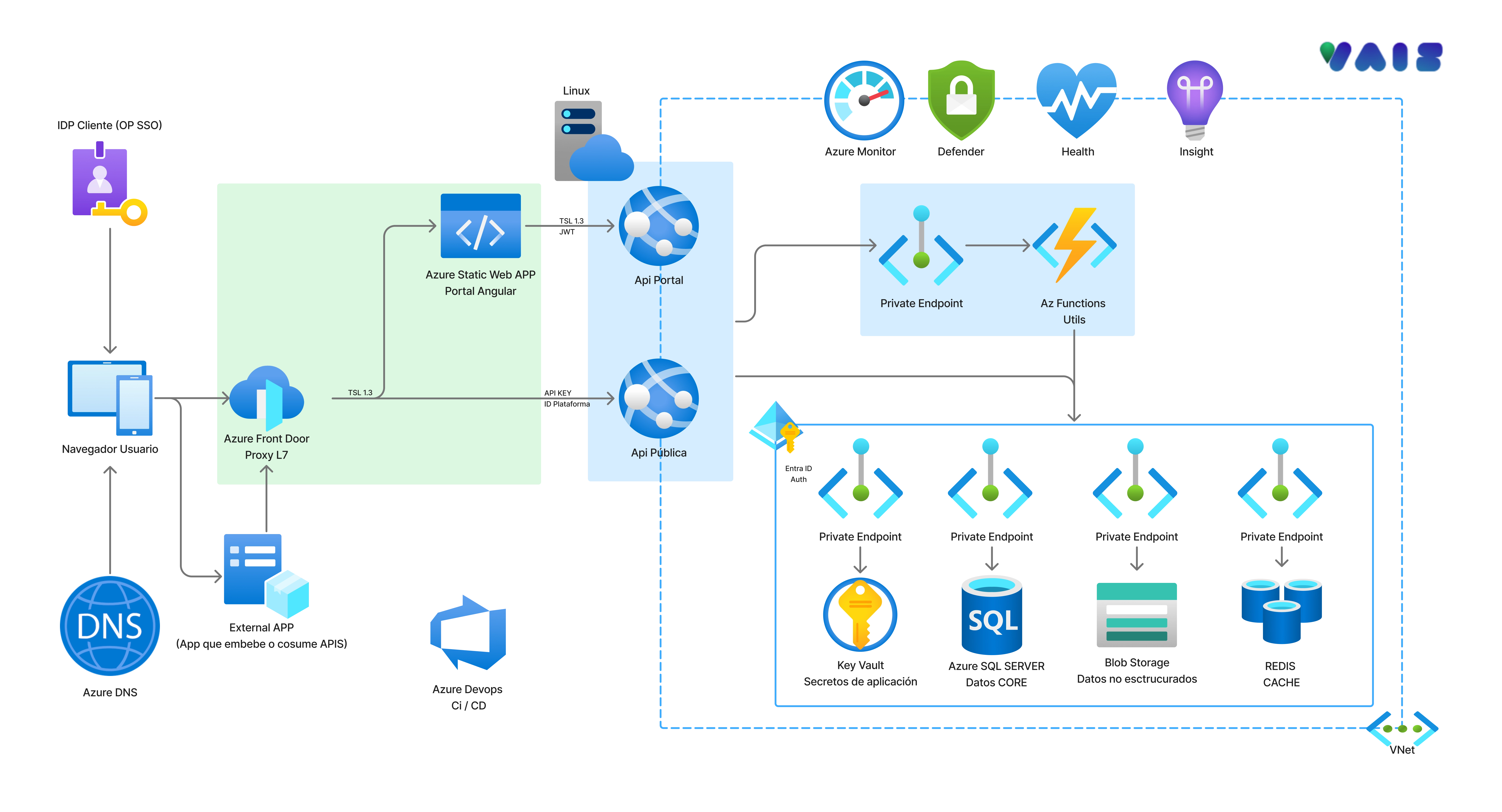

La solución está construida sobre arquitectura cloud-first en Azure, haciendo uso extensivo de servicios PaaS para garantizar seguridad, escalabilidad, mantenibilidad y cumplimiento normativo. Se adoptaron prácticas modernas de desarrollo seguro, observabilidad y resiliencia.

La plataforma cumple con estándares modernos de seguridad y está preparada para operar con datos sensibles en entornos regulados. La infraestructura y el código fueron evaluados con herramientas automatizadas y escaneos activos, y el monitoreo en tiempo real permite mitigar incidentes rápidamente.

Stack tecnológico

Segmentación y perímetro

- Exposición exterior mediante Azure Front Door + Azure Firewall.

- Acceso a los datos almacenados únicamente desde el backend vía VNet + Private Link.

- Zero Trust

Observabilidad

- Telemetría de aplicación y alertas: Azure Application Insights.

- Gestión centralizada de logs y auditoría: Azure Log Analytics

- Protección avanzada contra amenazas y supervisión continua de seguridad: Azure Defender.

- Monitoreo de estado y alertas automáticas ante anomalías: Azure App Service Health Checks.

Cifrado de datos

- Cifrado en tránsito (TLS) TLS 1.3

- Cifrado en reposo (EAR) Habilitado (Azure SQL, Blob)

Gestión de secretos

Centralizada en Azure Key Vault para garantizar seguridad y rotación de credenciales

Control de Acceso

- Autenticación: soportamos login convencional y SSO (Single Sign-On) con integración al IdP del cliente, Gestiónando sesiones con tokens JWT seguros.

- Autorización: implementamos un modelo granular basado en RBAC, evaluando permisos en cada operación para asegurar un control estricto del acceso

Integraciones

La plataforma está diseñada para ser completamente integrable mediante APIs REST seguras, protegidas por TLS y autenticación robusta mediante API Key y Client Secret, con soporte opcional para OAuth2. Además, ofrecemos webhooks configurables para notificaciones en tiempo real, como emisión de pólizas o actualizaciones de estado.

Protección contra amenazas

- Azure Defender for Cloud

- Análisis estático (SonarQube + Defender for DevOps) en CI/CD.

- Protección contra XSS, CSRF, SQLi y otras amenazas OWASP.

- Headers de seguridad activos desde Front Door.

Estrategia SRE y disponibilidad

Redundancia configurada entre regiones primaria en South Brazil y secundaria en West US, con estrategias de failover para Azure SQL y replicación en Azure Storage que garantizan alta disponibilidad y resiliencia ante fallos.

Gestión de código:

Usamos Azure DevOps para pipelines CI/CD y análisis estático con herramientas como Azure Defender for DevOps y SonarCloud, garantizando calidad y seguridad continua.

Borrado seguro de datos

Una vez finalizada la relación contractual, aplicamos un sistema de gestión de datos basado en marcas lógicas que nos permite identificar qué información debe conservarse y cuál puede eliminarse. Cuando confirmamos que no existe obligación legal, contractual ni interés legítimo que justifique su retención —es decir, que la relación es definitivamente irrecuperable— procedemos a su eliminación segura.

Durante la evaluación mencionada, los datos permanecen en estado de hibernación: se aíslan completamente, no participan en operaciones activas y el acceso queda restringido, preservando su confidencialidad e integridad.

Este proceso abarca no solo los datos en bases de datos, sino también los documentos y archivos intercambiados durante la relación. Para reforzar este manejo, implementamos funcionalidades específicas de Azure, tales como:

- Soft delete y retención temporal, que permiten análisis post-cierre y previenen eliminaciones accidentales

- Borrado permanente, para garantizar que los datos marcados no puedan recuperarse.

- Microsoft Purview, que aplica políticas automáticas de retención y eliminación según criterios predefinidos.

- Cifrado persistente, incluso durante la eliminación, asegurando que los datos no sean interpretables en ninguna etapa.

Este enfoque nos permite cumplir con principios clave como minimización y limitación del plazo de conservación, alineando nuestros procesos con buenas prácticas de seguridad, privacidad y cumplimiento normativo.

Validación del borrado de datos

La validación del proceso de eliminación de datos se apoya en mecanismos de trazabilidad, auditoría y automatización. Concretamente:

- Audit logs: Los servicios de Azure generan registros de auditoría que documentan eventos de eliminación, acceso, retención y cambios en políticas, incluyendo quién ejecutó la acción y cuándo. Estos logs están disponibles para revisión y exportación.

- Microsoft Purview permite establecer políticas de retención/eliminación trazables, con reportes sobre su cumplimiento y alertas en caso de fallos o excepciones.

- Integración con sistemas de ticketing (como Azure DevOps o ServiceNow): cada acción de eliminación puede vincularse a una solicitud formal aprobada, generando evidencia completa del ciclo

- Pruebas de recuperación negativa: periódicamente se realizan verificaciones para garantizar que los datos marcados como eliminados no puedan ser restaurados, ni siquiera mediante técnicas forenses.

- Certificados o reportes de destrucción, si se requiere, pueden ser emitidos internamente como evidencia formal para auditoría o cumplimiento.

En resumen, ofrecemos trazabilidad técnica completa del proceso, posibilidad de auditoría cruzada, y documentación verificable para cualquier instancia de cumplimiento o validación externa.